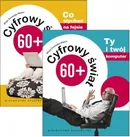

Cyfrowy świat seniora. Bezpiecznie w internecie

Cyfrowy świat seniora. Bezpiecznie w Internecie

Postanowiłeś kupić komputer, tablet lub smartfon?

To świetna decyzja! Tylko co dalej?

A może już je masz? Ale mało je ogarniasz?

Nie martw się, na ratunek przychodzi Ci właśnie

„Cyfrowy świat seniora. Bezpiecznie w Internecie”.

Dzięki niej dowiesz się, jakie zagrożenia czyhają w internecie i jak się przed nimi bronić.

Internet, jak każda inna rzecz, ma zarówno zalety, jak i wady. Zalety to zdecydowanie możliwość szybkiego wyszukania informacji i komunikacji. Wady to między innymi złośliwe oprogramowanie i wyłudzanie informacji.

Książka pokaże Ci, że akcja równa się reakcja – kiedy ktoś Cię atakuje, musisz się bronić. Broń czasami jest w zasięgu Twojej ręki. Wystarczy dobrze poznać swój komputer, tablet lub smartfon, włączyć zdrowy rozsądek i ugryźć się w język. Prawda, że to niewiele w zamian za bezpieczne przeglądanie internetu? Zobaczysz, jak chronić swoje dane, pieniądze i przede wszystkim siebie. A wszystko to za pomocą ogólnie dostępnych, często darmowych środków.

Już dziś zobacz, na czym to wszystko polega. Zaimponujesz dzieciom i wnukom.

Nie daj się wykluczyć!

Jeśli do tej pory nie korzystałeś z nowych technologii, to czas zacząć cieszyć się z ich dobrodziejstw.

Informacja o autorze/ redaktorze:

Alicja Żarowska-Mazur Magister zarządzania, inżynier informatyk, absolwentka Wydziału Informatyki Wyższej Szkoły Informatyki i Zarządzania w Bielsku-Białej oraz Wydziału Zarządzania Akademii Górniczo-Hutniczej im. Stanisława Staszica w Krakowie. Egzaminator ECDL, Core i ECDL Advanced. Pracuje w branży IT. Amatorka literatury fantastycznej, gry w scrabble’a i sudoku. Grafik komputerowy w firmie INT-MEDIA.

- Kategorie:

- Język wydania: polski

- ISBN: 978-83-01-18689-0

- ISBN druku: 978-83-01-18561-9

- Liczba stron: 256

-

Sposób dostarczenia produktu elektronicznegoProdukty elektroniczne takie jak Ebooki czy Audiobooki są udostępniane online po opłaceniu zamówienia kartą lub przelewem na stronie Twoje konto > Biblioteka.Pliki można pobrać zazwyczaj w ciągu kilku-kilkunastu minut po uzyskaniu poprawnej autoryzacji płatności, choć w przypadku niektórych publikacji elektronicznych czas oczekiwania może być nieco dłuższy.Sprzedaż terytorialna towarów elektronicznych jest regulowana wyłącznie ograniczeniami terytorialnymi licencji konkretnych produktów.

-

Ważne informacje techniczneMinimalne wymagania sprzętowe:procesor: architektura x86 1GHz lub odpowiedniki w pozostałych architekturachPamięć operacyjna: 512MBMonitor i karta graficzna: zgodny ze standardem XGA, minimalna rozdzielczość 1024x768 16bitDysk twardy: dowolny obsługujący system operacyjny z minimalnie 100MB wolnego miejscaMysz lub inny manipulator + klawiaturaKarta sieciowa/modem: umożliwiająca dostęp do sieci Internet z prędkością 512kb/sMinimalne wymagania oprogramowania:System Operacyjny: System MS Windows 95 i wyżej, Linux z X.ORG, MacOS 9 lub wyżej, najnowsze systemy mobilne: Android, iPhone, SymbianOS, Windows MobilePrzeglądarka internetowa: Internet Explorer 7 lub wyżej, Opera 9 i wyżej, FireFox 2 i wyżej, Chrome 1.0 i wyżej, Safari 5Przeglądarka z obsługą ciasteczek i włączoną obsługą JavaScriptZalecany plugin Flash Player w wersji 10.0 lub wyżej.Informacja o formatach plików:

- PDF - format polecany do czytania na laptopach oraz komputerach stacjonarnych.

- EPUB - format pliku, który umożliwia czytanie książek elektronicznych na urządzeniach z mniejszymi ekranami (np. e-czytnik lub smartfon), dając możliwość dopasowania tekstu do wielkości urządzenia i preferencji użytkownika.

- MOBI - format zapisu firmy Mobipocket, który można pobrać na dowolne urządzenie elektroniczne (np.e-czytnik Kindle) z zainstalowanym programem (np. MobiPocket Reader) pozwalającym czytać pliki MOBI.

- Audiobooki w formacie MP3 - format pliku, przeznaczony do odsłuchu nagrań audio.

Rodzaje zabezpieczeń plików:- Watermark - (znak wodny) to zaszyfrowana informacja o użytkowniku, który zakupił produkt. Dzięki temu łatwo jest zidentyfikować użytkownika, który rozpowszechnił produkt w sposób niezgodny z prawem. Ten rodzaj zabezpieczenia jest zdecydowanie bardziej przyjazny dla użytkownika, ponieważ aby otworzyć książkę zabezpieczoną Watermarkiem nie jest potrzebne konto Adobe ID oraz autoryzacja urządzenia.

- Brak zabezpieczenia - część oferowanych w naszym sklepie plików nie posiada zabezpieczeń. Zazwyczaj tego typu pliki można pobierać ograniczoną ilość razy, określaną przez dostawcę publikacji elektronicznych. W przypadku zbyt dużej ilości pobrań plików na stronie WWW pojawia się stosowny komunikat.

Wstęp 7 1. Nie daj się hakerom 11 1.1. Hacking 13 1.2. Cracking 14 1.3. Skimming 16 1.4. Zadbaj o pliki 19 1.5. Nie przesyłaj niezabezpieczonych danych 27 1.5.1. Zaszyfruj pliki 27 1.5.2. Spakuj pliki 31 1.5.3. Korzystaj z chmury 35 2. Nie daj się złapać na wędkę 51 2.1. Nie połykaj haczyka 54 2.2. Odcedź brud 60 2.3. To nie Ty? 73 2.4. Nurkowanie 74 2.5. Miej swoje zdanie 75 3. Złośliwe programy i backup systemu 77 3.1. Uwaga, wirus! 79 3.2. Robale są obrzydliwe 86 3.3. Konie bywają podstępne 86 3.4. Szpiegiem być... 87 3.5. Istny horror 88 3.6. Zapłać okup 89 4. Pozwól Windowsowi bronić się samodzielnie 93 4.1. Zbuduj zaporę 95 4.2. Defensywa 98 5. Pomóż odrobinę Windowsowi 103 5.1. Broń komputer przed wirusami 105 5.2. Precz, wirusie! 112 6. Ściana przeciwogniowa 119 7. Bez kabli jest wygodnie 129 8. Uważaj, co odbierasz i jakie strony przeglądasz 141 9. Nie zapisuj haseł 151 10. Nie każdą historię należy pamiętać 169 11. Trochę prywatności 177 12. Traktat o cebuli 183 13. Portale społecznościowe 193 13.1. Dajcie mi święty spokój 197 13.2. Nie afiszuj się 200 13.3. Ostrożności nigdy za wiele 213 14. Mailuj bezpiecznie i nie klikaj wszystkiego, co widzisz 215 15. Rozmawiaj mądrze 235 16. Opinie, opinie 243 16.1. Zaczerpnięte ze skandynawskiej mitologii 245 16.2. Co ludzie powiedzą? 249