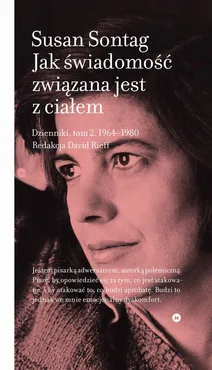

Jak świadomość związana jest z ciałem

Intelektualistka. Kochanka. Pisarka. Aktywistka. Matka. Córka. Polemistka. To różne, choć nie wszystkie wcielenia Susan Sontag w drugim tomie jej dzienników, obejmującym okres rozkwitu i dojrzałości autorki. W tym czasie pisze ona powieść Zestaw do śmierci i kilka ważnych esejów, podróżuje między Stanami Zjednoczonymi i Europą, odwiedza Tanger, jedzie też do Hanoi zniszczonego amerykańskimi bombami. Protestuje przeciw wojnie w Wietnamie i wykuwa swoją postawę polityczną. Zmaga się z chorobami, przeżywa zawiedzione i spełnione miłości. Intensywnie pracuje, notuje przemyślenia na marginesie obejrzanych filmów i przeczytanych książek. Przez karty dziennika przewijają się dziesiątki artystów i pisarzy, m.in. Jane i Paul Bowlesowie, Peter Brook, Jerzy Grotowski i wreszcie wielki przyjaciel Susan Sontag, Josif Brodski. Pasjonująca lektura dająca głębszy wgląd w życie, odczuwanie i sposób myślenia amerykańskiej pisarki.

Jestem pisarką adwersarzem, autorką polemiczną. Piszę, by opowiedzieć się za tym, co jest atakowane, i by atakować to, co budzi aprobatę. Budzi to jednak we mnie emocjonalny dyskomfort. Nie mam cichej nadziei, że przekonam innych do swoich poglądów, i czuję niesmak, gdy moje mniejszościowe smaki (idee) stają się smakami (ideami) większościowymi: mam wówczas ochotę ponownie ruszyć do ataku. Nie potrafię nie stawać w kontrze do własnych dokonań.(fragment)

- Kategorie:

- Język wydania: polski

- ISBN: 978-83-62376-47-6

- ISBN druku: 978-83-62376-38-4

- Liczba stron: 592

-

Sposób dostarczenia produktu elektronicznegoProdukty elektroniczne takie jak Ebooki czy Audiobooki są udostępniane online po opłaceniu zamówienia kartą lub przelewem na stronie Twoje konto > Biblioteka.Pliki można pobrać zazwyczaj w ciągu kilku-kilkunastu minut po uzyskaniu poprawnej autoryzacji płatności, choć w przypadku niektórych publikacji elektronicznych czas oczekiwania może być nieco dłuższy.Sprzedaż terytorialna towarów elektronicznych jest regulowana wyłącznie ograniczeniami terytorialnymi licencji konkretnych produktów.

-

Ważne informacje techniczneMinimalne wymagania sprzętowe:procesor: architektura x86 1GHz lub odpowiedniki w pozostałych architekturachPamięć operacyjna: 512MBMonitor i karta graficzna: zgodny ze standardem XGA, minimalna rozdzielczość 1024x768 16bitDysk twardy: dowolny obsługujący system operacyjny z minimalnie 100MB wolnego miejscaMysz lub inny manipulator + klawiaturaKarta sieciowa/modem: umożliwiająca dostęp do sieci Internet z prędkością 512kb/sMinimalne wymagania oprogramowania:System Operacyjny: System MS Windows 95 i wyżej, Linux z X.ORG, MacOS 9 lub wyżej, najnowsze systemy mobilne: Android, iPhone, SymbianOS, Windows MobilePrzeglądarka internetowa: Internet Explorer 7 lub wyżej, Opera 9 i wyżej, FireFox 2 i wyżej, Chrome 1.0 i wyżej, Safari 5Przeglądarka z obsługą ciasteczek i włączoną obsługą JavaScriptZalecany plugin Flash Player w wersji 10.0 lub wyżej.Informacja o formatach plików:

- PDF - format polecany do czytania na laptopach oraz komputerach stacjonarnych.

- EPUB - format pliku, który umożliwia czytanie książek elektronicznych na urządzeniach z mniejszymi ekranami (np. e-czytnik lub smartfon), dając możliwość dopasowania tekstu do wielkości urządzenia i preferencji użytkownika.

- MOBI - format zapisu firmy Mobipocket, który można pobrać na dowolne urządzenie elektroniczne (np.e-czytnik Kindle) z zainstalowanym programem (np. MobiPocket Reader) pozwalającym czytać pliki MOBI.

- Audiobooki w formacie MP3 - format pliku, przeznaczony do odsłuchu nagrań audio.

Rodzaje zabezpieczeń plików:- Watermark - (znak wodny) to zaszyfrowana informacja o użytkowniku, który zakupił produkt. Dzięki temu łatwo jest zidentyfikować użytkownika, który rozpowszechnił produkt w sposób niezgodny z prawem. Ten rodzaj zabezpieczenia jest zdecydowanie bardziej przyjazny dla użytkownika, ponieważ aby otworzyć książkę zabezpieczoną Watermarkiem nie jest potrzebne konto Adobe ID oraz autoryzacja urządzenia.

- Brak zabezpieczenia - część oferowanych w naszym sklepie plików nie posiada zabezpieczeń. Zazwyczaj tego typu pliki można pobierać ograniczoną ilość razy, określaną przez dostawcę publikacji elektronicznych. W przypadku zbyt dużej ilości pobrań plików na stronie WWW pojawia się stosowny komunikat.