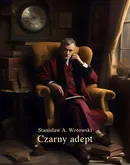

Portret mężczyzny z rogiem kozła w tle

Książka jest nielinearną opowieścią o mężczyźnie, zwykłym obywatelu, którym mógłby być prawie każdy - ty który to czytasz, ja, twój brat, kolega, ktoś z sąsiedztwa dotąd zupełnie anonimowy, znany tylko z widzenia, niebudzący żadnych podejrzeń.

O mężczyźnie, którego życiowe klęski i upokarzająca bezradność, w konfrontacji z bezduszną machiną administracji państwowej, skłaniają do dramatycznej decyzji - dokonania zamachu terrorystycznego.

W ostatnim czasie to właśnie tzw. „samotne wilki”, a takim jest bohater powieści, dokonują na świecie najwięcej aktów terroru. Czasem robią to z egoistycznych pobudek, sfrustrowani własnym nieudanym życiem, dziejową niesprawiedliwością. Bywa, że chcą tylko zwrócić na siebie uwagę świata. Popycha ich do złych czynów opacznie pojmowana misja społeczna albo, jak nasz bohater, z dwóch powodów naraz.

Czas akcji to dzień, w którym ma dokonać zamachu. Zanim do tego dojdzie, przywołuje z zasobów pamięci te zdarzenia ze swego życia, które miały mniej lub bardziej istotny wpływ na jego decyzję.

Książka składa się z niepowiązanych ze sobą narracyjnie epizodów. Na jej kartach z pewnością odnajdziecie zdarzenia z codzienności, które były lub mogłyby być waszym udziałem, lub przydarzyły się bliskim bądź znajomym.

Dodatkowym smaczkiem, ukrytym w jej wnętrzu, jest fragment napisany w unikalnej gwarze kociewskiej. Gwarze, która bezpowrotnie odchodzi do lamusa regionalnych kultur.

- Kategorie:

- Język wydania: polski

- ISBN: 978-83-8119-705-2

- Liczba stron: 107

-

Sposób dostarczenia produktu elektronicznegoProdukty elektroniczne takie jak Ebooki czy Audiobooki są udostępniane online po opłaceniu zamówienia kartą lub przelewem na stronie Twoje konto > Biblioteka.Pliki można pobrać zazwyczaj w ciągu kilku-kilkunastu minut po uzyskaniu poprawnej autoryzacji płatności, choć w przypadku niektórych publikacji elektronicznych czas oczekiwania może być nieco dłuższy.Sprzedaż terytorialna towarów elektronicznych jest regulowana wyłącznie ograniczeniami terytorialnymi licencji konkretnych produktów.

-

Ważne informacje techniczneMinimalne wymagania sprzętowe:procesor: architektura x86 1GHz lub odpowiedniki w pozostałych architekturachPamięć operacyjna: 512MBMonitor i karta graficzna: zgodny ze standardem XGA, minimalna rozdzielczość 1024x768 16bitDysk twardy: dowolny obsługujący system operacyjny z minimalnie 100MB wolnego miejscaMysz lub inny manipulator + klawiaturaKarta sieciowa/modem: umożliwiająca dostęp do sieci Internet z prędkością 512kb/sMinimalne wymagania oprogramowania:System Operacyjny: System MS Windows 95 i wyżej, Linux z X.ORG, MacOS 9 lub wyżej, najnowsze systemy mobilne: Android, iPhone, SymbianOS, Windows MobilePrzeglądarka internetowa: Internet Explorer 7 lub wyżej, Opera 9 i wyżej, FireFox 2 i wyżej, Chrome 1.0 i wyżej, Safari 5Przeglądarka z obsługą ciasteczek i włączoną obsługą JavaScriptZalecany plugin Flash Player w wersji 10.0 lub wyżej.Informacja o formatach plików:

- PDF - format polecany do czytania na laptopach oraz komputerach stacjonarnych.

- EPUB - format pliku, który umożliwia czytanie książek elektronicznych na urządzeniach z mniejszymi ekranami (np. e-czytnik lub smartfon), dając możliwość dopasowania tekstu do wielkości urządzenia i preferencji użytkownika.

- MOBI - format zapisu firmy Mobipocket, który można pobrać na dowolne urządzenie elektroniczne (np.e-czytnik Kindle) z zainstalowanym programem (np. MobiPocket Reader) pozwalającym czytać pliki MOBI.

- Audiobooki w formacie MP3 - format pliku, przeznaczony do odsłuchu nagrań audio.

Rodzaje zabezpieczeń plików:- Watermark - (znak wodny) to zaszyfrowana informacja o użytkowniku, który zakupił produkt. Dzięki temu łatwo jest zidentyfikować użytkownika, który rozpowszechnił produkt w sposób niezgodny z prawem. Ten rodzaj zabezpieczenia jest zdecydowanie bardziej przyjazny dla użytkownika, ponieważ aby otworzyć książkę zabezpieczoną Watermarkiem nie jest potrzebne konto Adobe ID oraz autoryzacja urządzenia.

- Brak zabezpieczenia - część oferowanych w naszym sklepie plików nie posiada zabezpieczeń. Zazwyczaj tego typu pliki można pobierać ograniczoną ilość razy, określaną przez dostawcę publikacji elektronicznych. W przypadku zbyt dużej ilości pobrań plików na stronie WWW pojawia się stosowny komunikat.