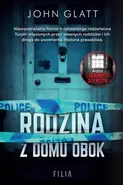

Idealny tata

Rankiem 13 sierpnia 2018 roku, po powrocie z podróży służbowej, koleżanka podwiozła Shanann Watts do domu. Był to ostatni raz, kiedy ktokolwiek widział ją żywą. Następnego dnia zgłoszono zniknięcie kobiety i jej dwóch małych córeczek, Belli i Celeste. Mąż zaginionej Chris Watts, regularnie gościł w lokalnych wiadomościach, błagając o pomoc w odnalezieniu swojej rodziny.

Mężczyzna wiedział jednak, że już nigdy więcej ich nie zobaczy. Niecałe dwadzieścia cztery godziny po rozpaczliwych apelach Watts złożył na policji szokujące wyznanie. Załamani przyjaciele i sąsiedzi patrzyli jak przystojny, oddany rodzinie mężczyzna zostaje aresztowany i oskarżony o morderstwo pierwszego stopnia. Maska, którą Chris pokazywał światu w mediach i na Facebooku, opadła, a spod niej wyłoniła się przerażająca twarz niestabilnego, pełnego gniewu potwora.

Idealny tata to pierwsza poważna relacja ze sprawy rodziny Wattsów. John Glatt ujawnia prawdę stojącą za tragedią i ukazuje mrożący krew w żyłach portret jednego z najbardziej okrutnych zabójców rodzin w XXI wieku.

***

„Porywająca relacja ze śledztwa. Szczególnie niesamowite są portrety psychologiczne z przesłuchiwania Wattsa... Fani policyjnych procedur będą w siódmym niebie” – Publishers Weekly.

***

„Glatt dokładnie opisuje każdy szczegół sprawy. Preferując proste przedstawianie faktów, a nie tradycyjną analizę zbrodni, pozwala czytelnikom wyciągać własne wnioski... Porywająca lektura” – Library Journal.

- Kategorie:

- ISBN: 978-83-8334-303-7

- ISBN druku: 978-83-8334-302-0

- Czas trwania: 9:33:00

-

Sposób dostarczenia produktu elektronicznegoProdukty elektroniczne takie jak Ebooki czy Audiobooki są udostępniane online po opłaceniu zamówienia kartą lub przelewem na stronie Twoje konto > Biblioteka.Pliki można pobrać zazwyczaj w ciągu kilku-kilkunastu minut po uzyskaniu poprawnej autoryzacji płatności, choć w przypadku niektórych publikacji elektronicznych czas oczekiwania może być nieco dłuższy.Sprzedaż terytorialna towarów elektronicznych jest regulowana wyłącznie ograniczeniami terytorialnymi licencji konkretnych produktów.

-

Ważne informacje techniczneMinimalne wymagania sprzętowe:procesor: architektura x86 1GHz lub odpowiedniki w pozostałych architekturachPamięć operacyjna: 512MBMonitor i karta graficzna: zgodny ze standardem XGA, minimalna rozdzielczość 1024x768 16bitDysk twardy: dowolny obsługujący system operacyjny z minimalnie 100MB wolnego miejscaMysz lub inny manipulator + klawiaturaKarta sieciowa/modem: umożliwiająca dostęp do sieci Internet z prędkością 512kb/sMinimalne wymagania oprogramowania:System Operacyjny: System MS Windows 95 i wyżej, Linux z X.ORG, MacOS 9 lub wyżej, najnowsze systemy mobilne: Android, iPhone, SymbianOS, Windows MobilePrzeglądarka internetowa: Internet Explorer 7 lub wyżej, Opera 9 i wyżej, FireFox 2 i wyżej, Chrome 1.0 i wyżej, Safari 5Przeglądarka z obsługą ciasteczek i włączoną obsługą JavaScriptZalecany plugin Flash Player w wersji 10.0 lub wyżej.Informacja o formatach plików:

- PDF - format polecany do czytania na laptopach oraz komputerach stacjonarnych.

- EPUB - format pliku, który umożliwia czytanie książek elektronicznych na urządzeniach z mniejszymi ekranami (np. e-czytnik lub smartfon), dając możliwość dopasowania tekstu do wielkości urządzenia i preferencji użytkownika.

- MOBI - format zapisu firmy Mobipocket, który można pobrać na dowolne urządzenie elektroniczne (np.e-czytnik Kindle) z zainstalowanym programem (np. MobiPocket Reader) pozwalającym czytać pliki MOBI.

- Audiobooki w formacie MP3 - format pliku, przeznaczony do odsłuchu nagrań audio.

Rodzaje zabezpieczeń plików:- Watermark - (znak wodny) to zaszyfrowana informacja o użytkowniku, który zakupił produkt. Dzięki temu łatwo jest zidentyfikować użytkownika, który rozpowszechnił produkt w sposób niezgodny z prawem. Ten rodzaj zabezpieczenia jest zdecydowanie bardziej przyjazny dla użytkownika, ponieważ aby otworzyć książkę zabezpieczoną Watermarkiem nie jest potrzebne konto Adobe ID oraz autoryzacja urządzenia.

- Brak zabezpieczenia - część oferowanych w naszym sklepie plików nie posiada zabezpieczeń. Zazwyczaj tego typu pliki można pobierać ograniczoną ilość razy, określaną przez dostawcę publikacji elektronicznych. W przypadku zbyt dużej ilości pobrań plików na stronie WWW pojawia się stosowny komunikat.