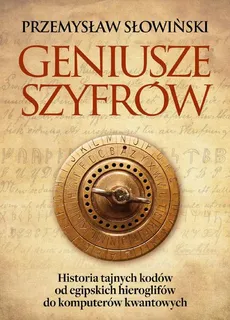

Geniusze szyfrów

Kody i szyfry odegrały wiele kluczowych ról w ciągu ostatnich 3 000 lat, chroniąc tajemnice władców, kupców i zakonników. Książka przedstawia fascynującą podróż przez historię kryptologii, poczynając od starożytnych hieroglifów, aż po nowoczesne techniki kwantowe.

To także opowieść o ludziach, którzy tworząc lub łamiąc szyfry decydowali o losach setek tysięcy lub nawet milionów ludzi - o kryptologach, którzy przez długie lata pozostawali zwykle w cieniu, a ich osiągnięcia stanowiły pilnie strzeżone tajemnice rządowe. Wpływali na bieg wojen, gry wywiadów czy sukcesy politycznych negocjacji. A wszystko to dzięki opanowaniu sztuki „magicznych liter”, pozwalającej na ochronę własnych tajemnic i odkrywanie cudzych.

- Egipskie hieroglify matką wszystkich szyfrów.

- Abtash – szyfr Biblii i rewelacje Michaela Drosnina.

- Szyfr Cezara: prostota i skuteczność.

- Tajemne kody Joannitów i Templariuszy.

- Królowa na szafocie - szyfr Marii Stuart.

- Grande Chiffre – tajna broń Ludwika XIV.

- Niemożliwy do złamania – kod z kluczem jednorazowym Vernama.

- „Oko Bóstwa”. ADFGX/ADFGVX – szyfr, który przypominał czary.

- Projekt Venona: rozpracowanie sowieckich szyfrów.

Kiedy w sierpniu 1920 roku bolszewickie hordy dotarły pod Warszawę, polski radio wywiad i kryptografowie z por. Janem Kowalewskim na bieżąco odszyfrowywali sowieckie depesze, które natychmiast trafiały do polskiego sztabu. Dzięki temu udało się zatrzymać bolszewicką nawałę, która „po trupie Polski” miała przenieść rewolucyjny pożar na zachód Europy.

Jak twierdzą niektórzy, II Wojna światowa zakończyła się kilka lat wcześniej, dzięki polskim kryptologom, którzy rozbroili kod Enigmy, dając aliantom wgląd w niemieckie – a potem japońskie - plany strategiczne.

- Kategorie:

- Język wydania: polski

- ISBN: 978-83-68123-00-5

- Liczba stron: 396

-

Sposób dostarczenia produktu elektronicznegoProdukty elektroniczne takie jak Ebooki czy Audiobooki są udostępniane online po opłaceniu zamówienia kartą lub przelewem na stronie Twoje konto > Biblioteka.Pliki można pobrać zazwyczaj w ciągu kilku-kilkunastu minut po uzyskaniu poprawnej autoryzacji płatności, choć w przypadku niektórych publikacji elektronicznych czas oczekiwania może być nieco dłuższy.Sprzedaż terytorialna towarów elektronicznych jest regulowana wyłącznie ograniczeniami terytorialnymi licencji konkretnych produktów.

-

Ważne informacje techniczneMinimalne wymagania sprzętowe:procesor: architektura x86 1GHz lub odpowiedniki w pozostałych architekturachPamięć operacyjna: 512MBMonitor i karta graficzna: zgodny ze standardem XGA, minimalna rozdzielczość 1024x768 16bitDysk twardy: dowolny obsługujący system operacyjny z minimalnie 100MB wolnego miejscaMysz lub inny manipulator + klawiaturaKarta sieciowa/modem: umożliwiająca dostęp do sieci Internet z prędkością 512kb/sMinimalne wymagania oprogramowania:System Operacyjny: System MS Windows 95 i wyżej, Linux z X.ORG, MacOS 9 lub wyżej, najnowsze systemy mobilne: Android, iPhone, SymbianOS, Windows MobilePrzeglądarka internetowa: Internet Explorer 7 lub wyżej, Opera 9 i wyżej, FireFox 2 i wyżej, Chrome 1.0 i wyżej, Safari 5Przeglądarka z obsługą ciasteczek i włączoną obsługą JavaScriptZalecany plugin Flash Player w wersji 10.0 lub wyżej.Informacja o formatach plików:

- PDF - format polecany do czytania na laptopach oraz komputerach stacjonarnych.

- EPUB - format pliku, który umożliwia czytanie książek elektronicznych na urządzeniach z mniejszymi ekranami (np. e-czytnik lub smartfon), dając możliwość dopasowania tekstu do wielkości urządzenia i preferencji użytkownika.

- MOBI - format zapisu firmy Mobipocket, który można pobrać na dowolne urządzenie elektroniczne (np.e-czytnik Kindle) z zainstalowanym programem (np. MobiPocket Reader) pozwalającym czytać pliki MOBI.

- Audiobooki w formacie MP3 - format pliku, przeznaczony do odsłuchu nagrań audio.

Rodzaje zabezpieczeń plików:- Watermark - (znak wodny) to zaszyfrowana informacja o użytkowniku, który zakupił produkt. Dzięki temu łatwo jest zidentyfikować użytkownika, który rozpowszechnił produkt w sposób niezgodny z prawem. Ten rodzaj zabezpieczenia jest zdecydowanie bardziej przyjazny dla użytkownika, ponieważ aby otworzyć książkę zabezpieczoną Watermarkiem nie jest potrzebne konto Adobe ID oraz autoryzacja urządzenia.

- Brak zabezpieczenia - część oferowanych w naszym sklepie plików nie posiada zabezpieczeń. Zazwyczaj tego typu pliki można pobierać ograniczoną ilość razy, określaną przez dostawcę publikacji elektronicznych. W przypadku zbyt dużej ilości pobrań plików na stronie WWW pojawia się stosowny komunikat.

![Akta skarbowo-wojskowe z epoki Wazów. [Tom 2] Wielkie Księstwo Litewskie w okresie panowania Jana Kazimierza (1648-1668) Akta skarbowo-wojskowe z epoki Wazów. [Tom 2] Wielkie Księstwo Litewskie w okresie panowania Jana Kazimierza (1648-1668)](https://emp-scs.img-osdw.pl/img-p/1/kipwn/6c15e8d9/std/82-b9/1063289260o.webp)